Bis 2026 werden explosionsgeschützte und ATEX-konforme VoIP-Freisprech-KI-Telefonlösungen unverzichtbar sein, um Sicherheit und Betriebskontinuität in gefährlichen Industrieumgebungen zu gewährleisten. Diese Entwicklung wird durch sich wandelnde Sicherheitsvorschriften, technologische Fortschritte und den dringenden Bedarf an sofortiger und zuverlässiger Kommunikation in Hochrisikobereichen vorangetrieben. Der breitere Markt für explosionsgeschützte Industrietelefone, der häufig auch fortschrittliche VoIP-Freisprech-KI-Telefonsysteme umfasst, wird voraussichtlich von 150 Millionen US-Dollar im Jahr 2024 auf 250 Millionen US-Dollar im Jahr 2033 wachsen. Dieses Wachstum unterstreicht die steigende Nachfrage nach robusten Kommunikationsmitteln wie IP-Fingerprint-Visual-Intercoms und Bahnsprechanlagen.Notrufzentralenund industrielle Video-Gegensprechanlagen, alle integriert in ein zuverlässigesIP-Gegensprechanlage.

Wichtigste Erkenntnisse

- Bis 2026 explosionsgeschütztVoIP-Freisprecheinrichtungen mit KIwird für die Sicherheit an gefährlichen Industriestandorten von großer Bedeutung sein.

- Diese Spezialtelefone helfen den Arbeitern, auch in lauten oder gefährlichen Bereichen klar und sicher zu kommunizieren.

- Die in diesen Telefonen integrierte KI hilft in Notfällen, indem sie Anrufe versteht, Zusammenfassungen erstellt und genaue Standorte ermittelt.

- Diese Telefone sind robust gebaut, um auch unter härtesten Bedingungen lange zu halten und erfüllen strenge Sicherheitsvorschriften wie ATEX.

- Sie lassen sich problemlos mit anderen Fabriksystemen verbinden, um die Arbeit sicherer und effizienter zu gestalten.

Die sich wandelnde Landschaft gefährlicher Industrieumgebungen

Gefahrenzonen und inhärente Gefahren verstehen

Gefährliche Industrieumgebungen bergen erhebliche Risiken, die eine präzise Klassifizierung erfordern.robuste SicherheitsmaßnahmenDiese Bereiche werden anhand der Wahrscheinlichkeit und Dauer von Brand- oder Explosionsgefahren klassifiziert. Brennbare Gase, Dämpfe, brennbarer Staub oder entzündbare Fasern definieren diese Gefahren. In Nordamerika wird das Klassen-/Bereichssystem gemäß National Electrical Code (NEC) und Canadian Electric Code (CEC) verwendet. International und zunehmend auch in Nordamerika ist das Zonensystem üblich. Beide Systeme legen die Sicherheitsanforderungen für elektrische Betriebsmittel in explosionsgefährdeten Bereichen fest.

| Klasse | Definition |

|---|---|

| Klasse I | Orte, an denen brennbare Gase oder Dämpfe vorhanden sein können. |

| Klasse II | Orte mit brennbaren Stäuben. |

| Klasse III | Orte, an denen entzündbare Fasern in der Atmosphäre vorhanden sind. |

Das Zonensystem verfeinert diese Klassifizierungen noch weiter:

| Gas | Staub | Merkmale der Gefahrenzone |

|---|---|---|

| Zone 0 | Zone 20 | Es besteht eine sehr hohe Wahrscheinlichkeit für das Vorhandensein einer gefährlichen Atmosphäre, die über lange Zeiträume (>1000 Stunden pro Jahr) oder sogar kontinuierlich bestehen bleiben kann. |

| Zone 1 | Zone 21 | Eine gefährliche Atmosphäre ist möglich, aber es ist unwahrscheinlich, dass sie über einen längeren Zeitraum (>10 <1000 Stunden pro Jahr) vorhanden sein wird. |

| Zone 2 | Zone 22 | Eine gefährliche Atmosphäre ist im Normalbetrieb wahrscheinlich nicht vorhanden oder tritt nur selten und für kurze Zeiträume (<10 Stunden pro Jahr) auf. |

Neben Explosionsgefahren sind Arbeiter verschiedenen chemischen Gefahren ausgesetzt. Zu diesen Gefahren zählen erstickende Stoffe wie Schwefelwasserstoff, ätzende Stoffe wie Schwefelsäure und Reizstoffe wie Chlorgas. Chemikalienexposition führt oft zu verzögerten Gesundheitsproblemen wie Krebs, Lungenerkrankungen oder neurologischen Schäden, die erst Jahre später auftreten. Diese verzögerte Reaktion kann dazu führen, dass Arbeiter unwissentlich weiterhin unsichere Praktiken anwenden und so mit der Zeit gesundheitliche Schäden anhäufen.

Regulatorische Erfordernisse: ATEX-, IECEx- und globale Standards

Strenge regulatorische Rahmenbedingungen regeln Geräte und Verfahren in explosionsgefährdeten Bereichen. ATEX und IECEx sind zwei bedeutende Normen, die für Sicherheit sorgen. ATEX, eine europäische Richtlinie, ist in der EU/im EWR verbindlich und konzentriert sich auf die Gerätesicherheit in explosionsgefährdeten Bereichen. IECEx, ein internationales Zertifizierungssystem, bietet weltweite Anerkennung und harmonisiert Normen global.

| Besonderheit | ATEX | IECEx |

|---|---|---|

| Umfang | Europäische Richtlinie, verbindlich innerhalb der EU/des EWR | Internationales Zertifizierungssystem, weltweite Anerkennung |

| Zweck | Gewährleistet die Anlagensicherheit in explosionsgefährdeten Bereichen innerhalb der EU | Erleichtert den internationalen Handel durch die weltweite Harmonisierung von Standards. |

| Einhaltung | Erfordert CE-Kennzeichnung, Ex-Symbol und Qualitätssicherungsbescheinigung (QAN) | Erfordert ein IECEx-Konformitätszertifikat (CoC) auf Basis von ExTR und QAR. |

Darüber hinaus existieren weitere wichtige Normen. UL 121201 ist in den USA neben den OSHA- und Versicherungsauflagen vorgeschrieben. OSHA schreibt vor, dass alle elektrischen Geräte in explosionsgefährdeten Bereichen von einem national anerkannten Prüflabor (NRTL) wie UL oder Intertek zertifiziert sein müssen. Verstöße können rechtliche Schritte, Betriebsschließungen und Geldstrafen nach sich ziehen. Normen entwickeln sich aufgrund von Digitalisierung und Automatisierung stetig weiter. Behörden arbeiten an der Harmonisierung einiger Normen, während lokale Gesetze und Risiken weiterhin Unterschiede aufweisen.

Die Kosten des Versagens: Sicherheitsvorfälle und Ausfallzeiten

Die Nichteinhaltung von Vorschriften für gefährliche Umgebungen hat schwerwiegende finanzielle und rechtliche Konsequenzen. Unternehmen müssen mit erheblichen Bußgeldern und Strafen rechnen, die je nach Schwere des Verstoßes und Wiederholungstäterschaft von Tausenden bis zu Millionen von Dollar reichen. Die Nichteinhaltung führt häufig zu Betriebsverzögerungen und -stillständen, was Umsatzeinbußen und verpasste Termine zur Folge hat. Beispielsweise verursachte ein Grabeneinsturz auf einer Baustelle, der zu OSHA-Verwarnungen und einer Baustellenstilllegung führte, direkte und indirekte Verluste in Höhe von 500.000 Dollar.

Die Folgen reichen bis hin zu erhöhten Versicherungsprämien, da Verstöße gegen Vorschriften in der Vergangenheit das Risikoprofil eines Unternehmens erhöhen. Auch der Ruf leidet, da öffentliche Kritik und negative Medienberichterstattung das Kundenvertrauen untergraben und das Markenimage schädigen. Anwaltskosten und Entschädigungszahlungen von Aufsichtsbehörden oder Dritten können sich auf Millionenbeträge belaufen. Ein ungeplanter Produktionsausfall aufgrund eines Stromunfalls legte den Betrieb für 48 Stunden lahm und verursachte Produktionsausfälle und Reparaturkosten in Höhe von 350.000 US-Dollar. Diese Vorfälle verdeutlichen die dringende Notwendigkeit proaktiver Sicherheitsmaßnahmen und der Einhaltung von Vorschriften.

Der Aufstieg von VoIP-Freisprech-KI-Telefonen in sicherheitskritischen Anwendungen

Warum VoIP für Gefahrenbereiche überlegen ist

Die VoIP-Technologie bietet erhebliche Vorteile für die Kommunikation in explosionsgefährdeten Industriebereichen. Sie gewährleistet selbst in lauten Umgebungen eine hervorragende Sprachqualität und somit eine klare Kommunikation. Diese Klarheit ist entscheidend, da jedes Wort Auswirkungen auf die Sicherheit haben kann. Dank ihrer Kompatibilität mit verschiedenen VoIP-Plattformen lassen sich VoIP-Systeme nahtlos in bestehende Kommunikationsinfrastrukturen integrieren. Diese Integration vereinfacht die Implementierung und reduziert den Bedarf an umfangreicher Neuverkabelung.

VoIP bietet Skalierbarkeit und passt sich veränderten betrieblichen Anforderungen an. Im Vergleich zu herkömmlichen Kommunikationssystemen sind die Wartungskosten geringer. Darüber hinaus lässt sich VoIP in Unified-Communications-Plattformen integrieren und steigert so die betriebliche Effizienz. Die Möglichkeit, über den Standard-SIP-VoIP eine Verbindung zu Telekommunikationsdiensten herzustellen, bietet Optionen für digitale PBX-Anschlüsse und die Integration in Bürotelefonsysteme. Diese Technologie verbessert die Audioqualität durch die Bereitstellung von „4-Draht“-Technologie ohne Brummen, Rauschen und Schleifenverluste bei der Nutzung von VoIP-Telefonieanbietern. Die Flexibilität der weit verbreiteten VoIP-Standards ermöglicht die Integration verschiedener Hardwarekomponenten von Drittanbietern. Systemkomponenten werden über Standard-IP/Ethernet-Netzwerke verbunden, wodurch mehrere Audiokanäle und die Steuerung über eine einzige RJ-45-Buchse möglich sind. Diese Konnektivität bietet Potenzial für Kosteneinsparungen durch die Nutzung von VoIP-Telefonieanbietern.

Freihändige Bedienung: Verbesserung der Mobilität und Sicherheit der Mitarbeiter

Die Freisprechfunktion verbessert die Bewegungsfreiheit und Sicherheit der Mitarbeiter in gefährlichen Industrieumgebungen erheblich. Freisprech-Sprach- und Videoanrufe optimieren die Kommunikation zwischen Außendienst und Leitwarte, insbesondere bei Inspektionen oder Notfällen. Dadurch haben die Mitarbeiter die Hände frei für wichtige Aufgaben.

Wearables wie Headsets mit integrierten Freisprechmikrofonen ermöglichen eine ablenkungsfreie Kommunikation zwischen Mitarbeitern. Dank ihrer geringen Größe, ihres leichten Gewichts und des hohen Tragekomforts sind diese Geräte praktischer als herkömmliche Mobiltelefone. Wearables vereinfachen zudem das Informationsmanagement durch sichere Übertragung, Speicherung und Anzeige von Informationen sowie schnellen Zugriff auf Dokumente und Benachrichtigungen. Head-Mounted-Geräte mit sprachgesteuerter AVR (Assisted Reality) ermöglichen eine echte Freisprechfunktion. Sie erlauben es Mitarbeitern im Außendienst, Aufgaben sicher und effizient zu erledigen. Diese Geräte zeichnen sich durch eine unübertroffene Geräuschunterdrückung und Spracherkennung aus und ermöglichen die Steuerung per Sprachbefehl ohne Tastendruck. Das Mikrodisplay befindet sich unterhalb des Sichtfelds und kann verschoben werden, um die Sicht oder Bewegungsfreiheit nicht zu beeinträchtigen.VoIP-Freisprecheinrichtung mit KI-UnterstützungDas System nutzt diese Fähigkeiten, um eine beispiellose Sicherheit zu gewährleisten.

Der KI-Vorteil bei der Notfallreaktion

Die Integration von KI in Freisprecheinrichtungen bietet entscheidende Vorteile für die Notfallversorgung. Live-Transkription mit automatischer Übersetzung hilft den Notrufbearbeitern, Anrufer zu verstehen, die unbekannte Sprachen sprechen, undeutlich reden oder zu schnell sprechen. Diese Funktion ermöglicht die Echtzeit-Überprüfung von Informationen. Die KI generiert außerdem in Echtzeit Einsatzzusammenfassungen. Sie nutzt transkribierte Details, um innerhalb von Sekunden automatisch Zusammenfassungen zu erstellen und so ein klareres Bild der Situation zu vermitteln. Die Stichworterkennung erhöht die Sicherheit der Einsatzkräfte und die Aufsicht durch die Vorgesetzten. Das System erkennt bestimmte Stichwörter, wie beispielsweise das Vorhandensein einer Waffe, und hebt diese zur sofortigen Aufmerksamkeit hervor. Es alarmiert Vorgesetzte auch bei kritischen Anrufen, wie z. B. Anweisungen zur Reanimation eines Kindes, um die Einhaltung der Protokolle sicherzustellen und die Notrufbearbeiter zu unterstützen. Die Live-Videoübertragung von Anrufern sorgt für ein besseres Lagebild. So können die Leitstellenmitarbeiter sehen, was die Anrufer erleben, möglicherweise Details erfassen, die nicht mündlich mitgeteilt wurden, und die Sicherheit der Einsatzkräfte erhöhen.

Die KI-Analyse von Audioaufnahmen nach Schlüsselwörtern oder Notsignalen ermöglicht es dem System, dringende Anrufe zu priorisieren und automatisch die entsprechenden Rettungsdienste zu alarmieren. So kann es beispielsweise medizinische Notfälle oder Sicherheitsbedrohungen erkennen. Standortbasierte Dienste, unterstützt durch KI, ermitteln den genauen Standort des Hilfedienstes und leiten die Einsatzkräfte direkt zum Einsatzort. KI-gestützte Algorithmen zur Rauschunterdrückung filtern Hintergrundgeräusche heraus und gewährleisten eine klare Sprachübertragung, die in lauten Einsatzumgebungen unerlässlich ist. Die Sprachsteuerung ermöglicht es dem Personal, Kommunikationssysteme freihändig zu bedienen, Anrufe zu tätigen, Nachrichten zu senden oder Informationen abzurufen – alles per Sprachbefehl.VoIP-Freisprecheinrichtung mit KI-UnterstützungDas System verkürzt die Reaktionszeiten in Notfällen erheblich. Künstliche Intelligenz (KI) analysiert mithilfe von Vorhersagemodellen kontinuierlich Sensordaten und erkennt so selbst kleinste Abweichungen von Druck oder Temperatur, die Krisen vorausgehen. Dadurch werden Warnungen früher ausgegeben als bei herkömmlichen Alarmen, und echte Gefahrenvorboten lassen sich von harmlosen Schwankungen unterscheiden. Dies ermöglicht schnellere und sicherere Reaktionen und verschafft wertvolle Zeit für ein sicheres Eingreifen. Die KI berechnet optimale Kontrollgrenzen dynamisch in Echtzeit neu, indem sie Sensordaten durch Lernalgorithmen verarbeitet. So werden die Grenzen an veränderte Risiken angepasst, Fehlauslösungen, die die Produktion unterbrechen, vermieden und der Betrieb innerhalb sicherer Grenzen gehalten. Die KI analysiert historische Ereignisdaten, um zwischen Prozessrauschen und neu auftretenden Bedrohungen zu unterscheiden und so Fehlalarme zu reduzieren, die das Personal überfordern. Sie gruppiert zusammengehörige Alarme bei Störungen und ordnet sie nach Risiko. Dadurch werden Alarmfluten reduziert und die Bediener können schneller und fokussierter auf kritische Sicherheitsvorkehrungen reagieren. Die KI bietet in Notfällen eine schrittweise Anleitung durch die Analyse von Live-Prozessdaten und historischen Vorfallsreaktionen. Sie empfiehlt effektive Reaktionssequenzen, reduziert die kognitive Belastung der Bediener, insbesondere weniger erfahrener, und führt zu schnelleren Notfallreaktionen.

Hauptmerkmale und Vorteile des explosionsgeschützten und ATEX-zertifizierten VoIP-Freisprech-KI-Telefons von 2026

Robustheit und Langlebigkeit für extreme Bedingungen

Explosionsgeschützte und ATEX-zertifizierte Telefone müssen selbst härtesten Industrieumgebungen standhalten. Hersteller verwenden spezielle Materialien und Konstruktionsprinzipien, um die Robustheit dieser Geräte zu gewährleisten. Stabile Gehäuse verhindern interne Explosionen und somit die Entzündung von explosionsgefährdeten Atmosphären. Flammenführungen ermöglichen das sichere Entweichen von Gasen während der Kühlung. Effektive Wärmeableitung verhindert, dass die Innentemperaturen die Zündpunkte für umgebende Gase oder Stäube erreichen. Die Abdichtung der Leitungen verhindert das Eindringen von Flammen oder Dämpfen in die Verkabelung.

Hersteller wählen Materialien aufgrund ihrer spezifischen Eigenschaften aus:

- Aluminium:Dieses Material zeichnet sich durch geringes Gewicht, hervorragende Wärmeleitfähigkeit und Korrosionsbeständigkeit aus. Es leitet Wärme effizient ab.

- Edelstahl:Es bietet außergewöhnliche Festigkeit und ist beständig gegen Korrosion durch Chemikalien und Salzwasser, wodurch die Langlebigkeit auch unter rauen Bedingungen gewährleistet wird.

- Gusseisen:Dieses Material bietet Robustheit und Stoßfestigkeit. Es absorbiert und leitet Energie bei möglichen Explosionen effektiv ab.

- Nichtmetallische Werkstoffe (glasfaserverstärktes Polyester, Polycarbonat):Diese Werkstoffe bieten Korrosionsbeständigkeit, elektrische Isolation und ein geringes Gewicht. Sie bewähren sich gut in korrosiven Umgebungen.

- Dichtungsmaterialien (Silikon, Neopren):Diese Werkstoffe gewährleisten Explosionsschutz. Sie verhindern das Eindringen von Staub, Feuchtigkeit und gefährlichen Gasen und bieten gleichzeitig Flexibilität und Temperaturbeständigkeit.

Strenge Zertifizierungen bestätigen die Robustheit dieser Telefone. Dazu gehören die ATEX-Richtlinie 2014/34/EU (Atmosphères Exploibles) und IECEx, ein internationales Zertifizierungssystem. Weitere wichtige Normen sind UL (Underwriters Laboratories) mit den speziell für explosionsgefährdete Bereiche geltenden Normen UL 698 und UL 913. Die Geräte verfügen häufig auch über die Schutzart IP65/IP67 für Staub- und Wasserdichtigkeit sowie über Eigensicherheitszertifizierungen wie IEC 60079-0. Beispielsweise signalisiert eine ATEX-Kategorie-2-Kennzeichnung wie ATEX II 2G Ex ib IIC T4 (IECEx Gb) die Einhaltung strenger Sicherheitsanforderungen.

Kristallklare Kommunikation dank Geräuschunterdrückung

In lauten Industrieumgebungen ist klare Kommunikation unerlässlich. Fortschrittliche Geräuschunterdrückungstechnologien in explosionsgeschützten Telefonen verbessern die Sprachverständlichkeit deutlich. Diese Systeme erreichen eine Geräuschreduzierung von bis zu 30 dB in bestimmten Bereichen und ermöglichen es den Bedienern, trotz hoher Umgebungsgeräuschpegel effektiv zu kommunizieren. Dämpfungs- und Absorptionsmaterialien reduzieren zudem Nachhall und Echo und verbessern so die akustische Klarheit in Umgebungen wie Stahlwerken.

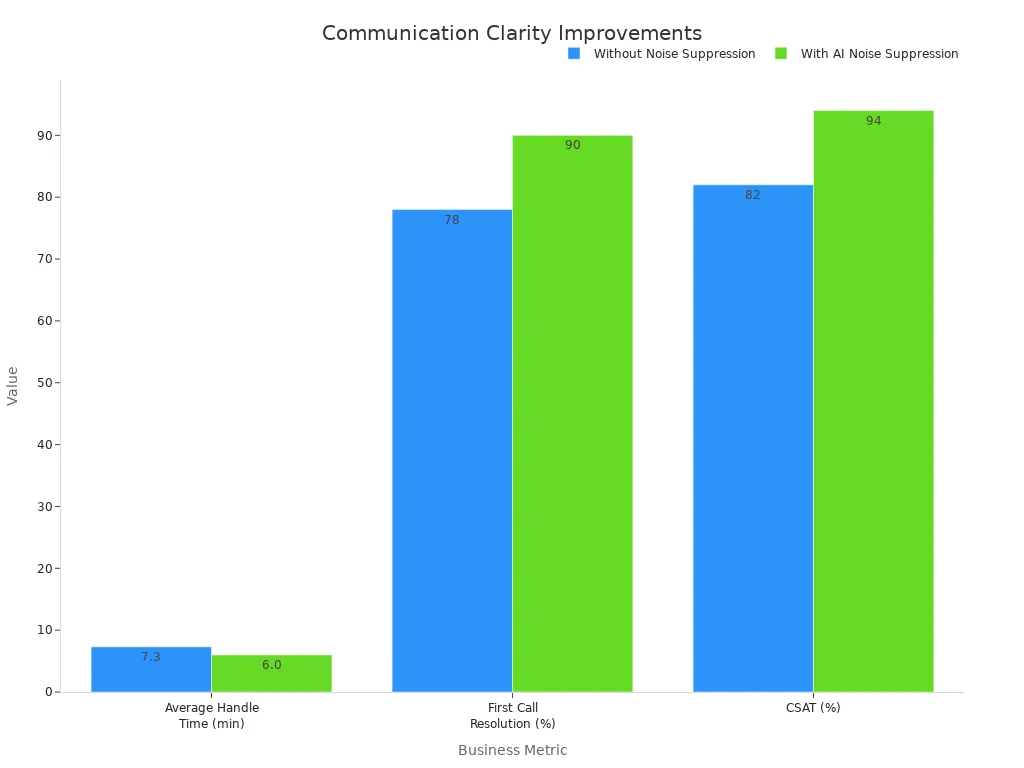

KI-gestützte Rauschunterdrückung bietet messbare Verbesserungen der betrieblichen Effizienz. Sie reduziert die durchschnittliche Bearbeitungszeit (AHT) für die Kommunikation, erhöht die Lösungsquote beim ersten Anruf (FCR) und steigert die Kundenzufriedenheit (CSAT).

Diese Grafik veranschaulicht die konkreten Vorteile der KI-gestützten Rauschunterdrückung. Sie zeigt eine Reduzierung der durchschnittlichen Bearbeitungszeit um 18 %, eine Steigerung der Erstlösungsquote um 12 % und eine Verbesserung der Kundenzufriedenheit um 14 %. Diese Verbesserungen führen direkt zu einer schnelleren Störungsbehebung und erhöhter Betriebssicherheit.

Nahtlose Integration mit SCADA-, PAGA- und IoT-Systemen

Moderne industrielle Kommunikationssysteme müssen sich nahtlos in bestehende Steuerungs- und Überwachungsinfrastrukturen integrieren lassen. Explosionsgeschützte VoIP-Freisprechsysteme mit KI bieten vielseitige Integrationsmöglichkeiten mit SCADA- (Supervisory Control and Data Acquisition), PAGA- (Public Address and General Alarm) und IoT-Systemen (Internet der Dinge).

Zu den Integrationsmethoden gehören:

- Analoge Integration:Telefone werden direkt an analoge Ports von PAGA-Systemen angeschlossen oder verwenden einfache Relais zur Alarmauslösung.

- VoIP/SIP:Diese digitale Methode bietet flexible Verbindungen zum Netzwerk der Einrichtung. Sie ermöglicht erweiterte Funktionen wie automatisches Wählen und vorab aufgezeichnete Nachrichten.

- Digitale I/O-Integration:Dieses Verfahren nutzt einfache Ein/Aus-Signale zur direkten Systemverbindung. Beispielsweise kann ein Alarmsystem eine Evakuierungsmeldung auslösen.

- Protokollkonverter und Gateways:Diese fungieren als Übersetzer zwischen Systemen. Sie gewährleisten eine einheitliche Kommunikation, wenn unterschiedliche Protokolle verwendet werden.

- Integration des zentralen Steuerungssystems:Ein zentrales System überwacht und koordiniert alle Sicherheitseinrichtungen. Es bietet einen umfassenden Überblick und ein effizientes Notfallmanagement.

Nahtlose Integration bietet zahlreiche Vorteile:

- Höhere Produktivität:Integrierte Systeme ermöglichen die Echtzeitkommunikation zwischen Bedienern und Maschinen. Sie optimieren Produktionsabläufe und minimieren ungeplante Ausfallzeiten.

- Verbesserte Entscheidungsfindung:Einheitliche Datensysteme liefern konsistente und umsetzbare Erkenntnisse. Führungskräfte treffen fundierte Entscheidungen auf Basis von Trends und Analysen.

- Kosteneinsparungen:Integrierte Systeme eliminieren redundante Prozesse und setzen Ressourcen effizienter ein. Sie erzielen im Laufe der Zeit erhebliche Kosteneinsparungen.

- Flexibilität:Eine gut integrierte Umgebung passt sich neuen Technologien oder Prozessen an. Dadurch bleibt das Unternehmen wettbewerbsfähig.

- Fernüberwachung und -diagnose:Dies ermöglicht vorausschauende Wartung und schnelle Fehlerbehebung. Betriebsunterbrechungen werden minimiert.

- Skalierbarkeit und Flexibilität:Die Systeme unterstützen eine breite Palette von Geräten und Anwendungen. Sie ermöglichen die bedarfsgerechte Hinzufügung neuer Geräte und Funktionen.

- Prozessautomatisierung:Die Integration verbessert die Prozessautomatisierung durch die Bereitstellung von Echtzeitdaten und -diagnosen. Sie optimiert Produktionsabläufe und ermöglicht präzise Anpassungen und Steuerung.

- Reduzierung menschlicher Fehler:Die Automatisierung sich wiederholender und komplexer Aufgaben minimiert das Risiko menschlicher Fehler. Dies erhöht die Zuverlässigkeit und verbessert die Sicherheit.

- Kosteneffizienz:Die Integration senkt die Installations- und Wartungskosten durch weniger aufwendige Verkabelung und vereinfachte Konfiguration. Vorausschauende Wartungsfunktionen reduzieren unerwartete Ausfälle und Reparaturkosten.

Verbesserte Sicherheit: Datenverschlüsselung und Netzwerkschutz

Explosionsgeschützte und ATEX-zertifizierte Telefone werden in Umgebungen eingesetzt, in denen Kommunikationsintegrität und Datensicherheit ebenso wichtig sind wie die physische Sicherheit. Robuste Datenverschlüsselung und Netzwerkschutzmaßnahmen sichern sensible Informationen und verhindern unbefugten Zugriff oder Manipulation. Diese Systeme implementieren mehrere fortschrittliche Sicherheitsfunktionen, um eine sichere Kommunikation zu gewährleisten.

Explosionsgeschützte VoIP-Telefone unterstützen das SRTP-Verschlüsselungsprotokoll, das die Sprachkommunikation sichert. Sie verfügen außerdem über einen Mechanismus zur Informationsverifizierung, der die Datenauthentizität gewährleistet. Diese Systeme nutzen UDP, TCP und TLS für den Transport und bieten so eine flexible und sichere Datenübertragung. Ein SIP-Trust-Server dient als Schutzmechanismus gegen Angriffe und schützt vor böswilligen Eindringversuchen. Die HTTPS-Zertifikatsverwaltung sichert webbasierte Konfigurationen. Konfigurationsdateien werden ebenfalls verschlüsselt, was eine zusätzliche Schutzebene bietet. Darüber hinaus verbessern die Protokolle OpenVPN und IEEE 802.1X die Netzwerksicherheit und die Zugriffskontrolle.

Industrielle Kommunikationssysteme sind vielfältigen Cybersicherheitsrisiken ausgesetzt. Unzureichende Datenvalidierung in ICS-Software kann zu Schwachstellen wie Pufferüberläufen, Command Injection und Cross-Site-Scripting führen. Die mit Produkten mitgelieferten Sicherheitsfunktionen sind oft standardmäßig deaktiviert und daher wirkungslos, sofern sie nicht explizit aktiviert werden. Auch Schwachstellen in der Kommunikations- und Netzwerkkonfiguration stellen erhebliche Bedrohungen dar. Dazu gehören ungenutzte Datenflüsse, die zu Datenexfiltration und unautorisierten Aktionen führen können. Unzureichende Firewall- und Routerprotokolle erschweren die Identifizierung der Ursache von Sicherheitsvorfällen. Die in Standardprotokollen wie Telnet, FTP und HTTP übliche Klartextkommunikation ermöglicht es Angreifern, Gespräche abzuhören, Sitzungen zu übernehmen und Man-in-the-Middle-Angriffe durchzuführen. Dadurch werden sensible Informationen wie Anmeldedaten offengelegt. Fehlende oder falsch konfigurierte Firewalls können zu einem uneingeschränkten Datenfluss zwischen Netzwerken führen und so die Verbreitung von Malware und unberechtigten Zugriff ermöglichen. Vielen ICS-Protokollen fehlt die Authentifizierung, was Daten- oder Gerätemanipulation, Replay-Angriffe und das Spoofing von Sensoren oder Benutzeridentitäten ermöglicht. Den meisten industriellen Steuerungsprotokollen fehlen zudem integrierte Integritätsprüfungen, wodurch Manipulationen unbemerkt bleiben. Eine unzureichende Authentifizierung drahtloser Clients kann Verbindungen zu manipulierten Zugangspunkten oder unbefugten Zugriff auf drahtlose ICS-Netzwerke ermöglichen.

Die folgende Tabelle hebt häufige Schwachstellen in verschiedenen Industrieprotokollen hervor:

| Protokoll | Mangelnde Integrität | Mangelnde Vertraulichkeit | Mangelnde Verfügbarkeit | Fehlende Authentifizierung | Fehlende Autorisierung | Fehlende Verschlüsselung |

|---|---|---|---|---|---|---|

| DNP3 | ✓ | ✓ | ✓ | ✓ | ||

| Modbus | ✓ | ✓ | ✓ | |||

| IEC 60870-5-104 | ✓ | ✓ | ✓ | ✓ | ||

| IEC 61850 | ✓ | ✓ | ||||

| IEC 61400-25 | ✓ | |||||

| IEEE C37.118 | ✓ | ✓ | ✓ |

Die Prinzipien zur Risikominderung befassen sich mit diesen Cybersicherheitsproblemen. Vertraulichkeit verhindert unbefugten Zugriff auf sensible ICS-Informationen. Verfügbarkeit gewährleistet die Systemkontrolle und verhindert wirtschaftliche Verluste. Integrität verhindert Störungen durch fehlende oder beschädigte Datenpakete. Autorisierungs- und Authentifizierungsmechanismen überprüfen die Identität und verhindern unbefugte Rechteausweitung und Paketfälschung.

Weitere potenzielle Cybersicherheitsrisiken umfassen unsichere Passwörter, die Integration veralteter Systeme mit unzureichender Sicherheit und ein ungenügendes Zugriffsmanagement für Lieferanten oder Dritte. Schwache Firewalls und eine unzureichende Netzwerksegmentierung zwischen ICS-Systemen und anderen Unternehmenssystemen sowie die Internetanbindung von ICS/IoT-Geräten legen Sicherheitslücken offen. Unregelmäßige Software-Updates und Patch-Management, oft aufgrund von Bedenken hinsichtlich Produktionsausfällen, führen ebenfalls zu Schwachstellen. Unverschlüsselte Kommunikation und fehlende Geräteauthentifizierung beeinträchtigen die Sicherheit zusätzlich.

Risikominderungsstrategien begegnen diesen Risiken umfassend. Unternehmen überprüfen ihre bestehende Sicherheitsarchitektur und modernisieren ihre Systeme. Sie aktualisieren Passwörter, setzen strenge Passwortrichtlinien durch und erwägen die Änderung werkseitig voreingestellter Zugangsdaten. Die Beschränkung privilegierter Konten, einschließlich des Zugriffs von Drittanbietern und Lieferanten, sowie die Aktivierung der Multi-Faktor-Authentifizierung (MFA) sind entscheidende Schritte. Die Identifizierung und Überprüfung der ICS-Netzwerkverbindungen zu Nicht-ICS-Netzwerken stellt sicher, dass Firewalls, Netzwerksegmentierung, Übertragungsverschlüsselung und Zugriffsmanagement vorhanden sind. Die Implementierung von Netzwerküberwachung, Ereignisprotokollierung, Alarmierung und automatisierten Reaktionslösungen ermöglicht die Bedrohungserkennung in Echtzeit. Die Überprüfung potenzieller Cybersicherheitslücken in neuen Technologien und unabhängige Tests von Sicherheitskontrollen sind ebenfalls unerlässlich. Die Bewertung der Cyberrisikoprofile von Lieferanten und die Implementierung von Risikominderungs- oder Notfallplänen stärken die Lieferkette. Die Erstellung von Notfallplänen, die Schulung von Mitarbeitern und die Durchführung regelmäßiger Überprüfungen und Simulationen bereiten Teams auf potenzielle Sicherheitsvorfälle vor. Regelmäßige Schulungen und Sensibilisierungsprogramme zur Cybersicherheit für Mitarbeiter fördern eine starke Sicherheitskultur.

Gängige Bedrohungen wie Malware, Ransomware, Phishing, Insider-Bedrohungen und Schwachstellen in der Lieferkette zielen auch auf industrielle Systeme ab. Zu den Systemschwachstellen zählen veraltete Software, ungepatchte Systeme und unsicherer Fernzugriff. Ungesicherter Fernzugriff für Lieferanten und Auftragnehmer kann kritische Systeme gefährden. Komponenten von Drittanbietern können Schwachstellen verursachen, wenn sie nicht ordnungsgemäß überwacht werden, beispielsweise durch fehlerhafte Programmierung oder veraltete Bibliotheken in eingebetteten Systemen.

Zu den Strategien zur Abwehr dieser Bedrohungen gehört das Privileged Access Management (PAM), das den Zugriff von Benutzern mit erhöhten Berechtigungen kontrolliert und überwacht. Kontinuierliche Überwachung und Anomalieerkennung ermöglichen Echtzeit-Transparenz und die schnelle Erkennung von Bedrohungen und Schwachstellen. Maschinelles Lernen identifiziert Abweichungen vom normalen Systemverhalten. Robuste Fernzugriffslösungen, gründliche Sicherheitsbewertungen von Anbietern und die Durchsetzung von Sicherheitsstandards mittels SLAs kontrollieren den Zugriff Dritter. Die Integritätsprüfung der Lieferkette umfasst regelmäßige Sicherheitsaudits und Lieferantenbewertungen. Die Durchsetzung sicherer Softwareentwicklungspraktiken für Lieferanten sowie die Durchführung routinemäßiger Schwachstellenscans und Penetrationstests von Komponenten Dritter sind unerlässlich. Wichtige Sicherheitskontrollen umfassen Netzwerksegmentierung, Multi-Faktor-Authentifizierung (MFA), Patch-Management, Datenverschlüsselung, Anomalieüberwachung, Firewalls, Intrusion-Detection-Systeme (IDS), strenge Zugriffskontrollen, regelmäßige Datensicherungen und Notfallpläne. Bewährte Verfahren beinhalten regelmäßige Risikobewertungen, die Durchsetzung des Prinzips der minimalen Berechtigungen, zeitnahes Patch-Management, die Verwendung von MFA, die Datenverschlüsselung, die Überwachung auf Anomalien, Sicherheitsschulungen, die Erstellung von Notfallplänen und die Prüfung von Hardware und Software. Diese umfassenden Maßnahmen gewährleisten die Sicherheit und Zuverlässigkeit der Kommunikation in risikoreichen Industrieumgebungen.

Globale Nachfrage und Markttrends für explosionsgeschützte VoIP-Freisprecheinrichtungen mit KI bis 2026

Geografische Hotspots fördern die Akzeptanz

Weltweit treiben industrialisierte Regionen die Einführung explosionsgeschützter Kommunikationslösungen voran. Besonders hohe Nachfrage besteht in Gebieten mit bedeutender Öl- und Gasförderung, umfangreichem Bergbau sowie großen Chemie- oder Kraftwerken. In diesen Regionen haben Arbeitssicherheit und Betriebskontinuität höchste Priorität. Sie investieren in fortschrittliche Kommunikationssysteme, um die strengen regulatorischen Anforderungen zu erfüllen. Globale Industriezentren, insbesondere in Europa, Nordamerika und im asiatisch-pazifischen Raum, sind führend in diesem Markttrend.

Branchen mit der höchsten Nachfrage

Mehrere Branchen weisen einen besonders hohen Bedarf an explosionsgeschützter Kommunikation auf. Dazu gehören Bergbau, Stahlwerke, Chemieanlagen, Kraftwerke sowie die Öl- und Gasindustrie. Diese Umgebungen stellen besondere Herausforderungen an die Kommunikation. Beispielsweise herrschen in Industrieanlagen häufig starke Störungen und physische Hindernisse. Sie benötigen daher extrem zuverlässige drahtlose Verbindungen und schnelles Roaming. Versorgungsunternehmen sehen sich steigenden Anforderungen, Cyberbedrohungen und dem Bedarf an ausfallsicherer Infrastruktur gegenüber. In all diesen Branchen mit hohem Bedarf müssen Kommunikationssysteme eine hohe Endgerätedichte in Spitzenzeiten bewältigen. Sie müssen außerdem dynamische Bewegungsmuster und vielfältige Datennutzungsanforderungen berücksichtigen. Strenge Anforderungen an Sicherheit und Support sind ebenfalls üblich.

Zukunftsaussichten: Innovationen und neue Technologien

Zukünftige Entwicklungen explosionsgeschützter VoIP-Freisprechsysteme mit KI werden fortschrittliche Technologien integrieren. Die KI-Integration verwandelt Telefone in intelligente Betriebsmittel. Diese verarbeiten Daten, automatisieren Aufgaben und verbessern die Entscheidungsfindung. KI-gestützte Algorithmen zur Rauschunterdrückung filtern Hintergrundgeräusche heraus und gewährleisten so eine klare Sprachübertragung auch in lauten Umgebungen. Die Sprachsteuerung ermöglicht die freihändige Bedienung der Kommunikationssysteme. Mitarbeiter können Anrufe tätigen, Nachrichten senden oder Informationen abrufen – alles per Sprachbefehl. IoT-Konnektivität ermöglicht Echtzeitüberwachung und Fernzugriff und integriert sich zudem in Gebäudemanagementsysteme. Zu den Innovationen gehört die berührungslose Aktivierung per Sprach- oder Näherungssensor. Integrierte antibakterielle Beschichtungen und selbstreinigende Oberflächen verbessern die Hygiene. Bis 2025 werden moderne Systeme KI nutzen, um Anomalien zu erkennen. Sie alarmieren automatisch Einsatzkräfte und rechnen mit einer Reduzierung der Eskalation von Vorfällen um 20 %.

Implementierung Ihrer Sicherheitslösung für 2026: Ein strategischer Ansatz für VoIP-Freisprech-KI-Telefonie

Bedarfsanalyse: Umfassende Standortbewertung

Organisationen müssen zunächst eine gründliche Standortanalyse durchführen. Dieser Schritt dient der Identifizierung spezifischer Kommunikationsherausforderungen und Sicherheitsrisiken in ihren Gefahrenbereichen. Dabei werden die vorhandenen Gefahrenzonen sowie das Explosions- und Expositionsrisiko ermittelt. Die Analyse umfasst auch die Überprüfung der bestehenden Kommunikationsinfrastruktur und deckt etwaige Lücken in der Abdeckung oder Zuverlässigkeit auf. Das Verständnis der geltenden gesetzlichen Bestimmungen ist ebenfalls entscheidend. Diese umfassende Analyse bildet die Grundlage für die Auswahl der optimalen Sicherheitslösung und stellt sicher, dass das gewählte System alle betrieblichen und sicherheitstechnischen Anforderungen erfüllt.

Die Wahl des richtigen Anbieters: Wichtige Überlegungen

Die Wahl eines zuverlässigen Anbieters ist für eine erfolgreiche Implementierung unerlässlich. Unternehmen sollten nach Anbietern mit umfassender Erfahrung in industriellen Kommunikationssystemen suchen. Der Anbieter muss Produkte anbieten, die internationalen Standards wie ATEX, CE, FCC, RoHS und ISO 9001 entsprechen. Ein leistungsstarker Anbieter bietet integrierte Dienstleistungen an. Diese umfassen Design, Integration, Installation und fortlaufenden technischen Support. Er sollte zudem über eigene Fertigungskapazitäten für Kernkomponenten verfügen. Dies gewährleistet Qualitätskontrolle und zuverlässige Lieferung. Ein Anbieter mit globaler Präsenz und nachweislicher Erfahrung in anspruchsvollen Umgebungen wie der Öl-, Gas- und Tunnelindustrie bietet wertvolles Fachwissen.

Schulung und Wartung für langfristige Zuverlässigkeit

Eine angemessene Schulung und regelmäßige Wartung sind unerlässlich für die langfristige Zuverlässigkeit jeder Sicherheitslösung. Alle Mitarbeiter, die das neue Kommunikationssystem nutzen, benötigen eine umfassende Schulung. Diese Schulung umfasst die Systembedienung, Notfallprotokolle und grundlegende Fehlerbehebung. Regelmäßige Wartungspläne beugen unerwarteten Ausfällen vor und gewährleisten die optimale Leistung des Systems. Dazu gehören routinemäßige Inspektionen, Software-Updates und Hardware-Prüfungen. Ein reaktionsschnelles technisches Support-Team steht bei Bedarf zur Verfügung. Dieser proaktive Ansatz garantiert, dass das System auch in den kommenden Jahren ein verlässliches Sicherheitsinstrument bleibt.

Bis 2026 werden explosionsgeschützte und ATEX-konforme VoIP-Freisprech-KI-Telefonlösungen zur Grundvoraussetzung. Sie gehen weit über bloße Modernisierungen hinaus. Diese fortschrittlichen Systeme sind entscheidend für Betriebssicherheit und Effizienz in explosionsgefährdeten Industrieumgebungen. Unternehmen müssen diese Technologie proaktiv einführen. Dies gewährleistet eine sicherere und besser vernetzte Zukunft für alle Mitarbeiter.VoIP-Freisprecheinrichtung mit KI-UnterstützungEs integriert kritische Kommunikation mit intelligenter Reaktionsfähigkeit und ist dadurch unverzichtbar.

Häufig gestellte Fragen

Was ist ein VoIP-Freisprech-KI-Telefon?

Ein VoIP-Freisprechtelefon mit KI ist ein fortschrittliches Kommunikationsgerät. Es nutzt Voice over Internet Protocol (VoIP) für Anrufe und integriert künstliche Intelligenz (KI) für erweiterte Funktionen. Dazu gehören Geräuschunterdrückung und die automatische Notrufsteuerung. Es ermöglicht die freihändige Bedienung in Gefahrenbereichen.

Warum sind diese Telefone bis 2026 für gefährliche Industrieumgebungen unverzichtbar?

Diese Telefone sind für die Sicherheit und den reibungslosen Betriebsablauf unerlässlich. Sie erfüllen die sich ständig weiterentwickelnden Sicherheitsvorschriften und ermöglichen eine zuverlässige und sofortige Kommunikation in Hochrisikobereichen. Ihre Explosionsschutz- und ATEX-Zertifizierungen gewährleisten einen sicheren Betrieb.

Wie trägt KI zur Verbesserung der Sicherheit in diesen Systemen bei?

KI erhöht die Sicherheit durch verschiedene Funktionen. Sie bietet Live-Transkription und Echtzeit-Zusammenfassungen von Vorfällen. Zudem erkennt sie Schlüsselwörter und Notsignale. Die KI-gestützte Rauschunterdrückung gewährleistet klare Kommunikation. Darüber hinaus leitet sie Einsatzkräfte präzise zu den jeweiligen Einsatzorten.

Welche Zertifizierungen besitzen die explosionsgeschützten Telefone von Joiwo?

Die explosionsgeschützten Telefone von Joiwo verfügen über zahlreiche internationale Zertifizierungen, darunter ATEX, CE, FCC, RoHS und ISO 9001. Sie sind außerdem nach IP67 wasserdicht. Dies gewährleistet die Einhaltung globaler Sicherheits- und Qualitätsstandards.

Lassen sich diese Systeme in bestehende industrielle Steuerungssysteme integrieren?

Ja, diese Systeme bieten eine nahtlose Integration. Sie lassen sich mit SCADA-, PAGA- und IoT-Systemen verbinden. Zu den Integrationsmethoden gehören analoge, VoIP/SIP- und digitale Ein-/Ausgänge. Dies gewährleistet eine einheitliche Kommunikation und eine gesteigerte Betriebseffizienz.

Veröffentlichungsdatum: 28. Januar 2026